マイストア

変更

お店で受け取る

(送料無料)

配送する

納期目安:

2026.04.05 3:15頃のお届け予定です。

決済方法が、クレジット、代金引換の場合に限ります。その他の決済方法の場合はこちらをご確認ください。

※土・日・祝日の注文の場合や在庫状況によって、商品のお届けにお時間をいただく場合がございます。

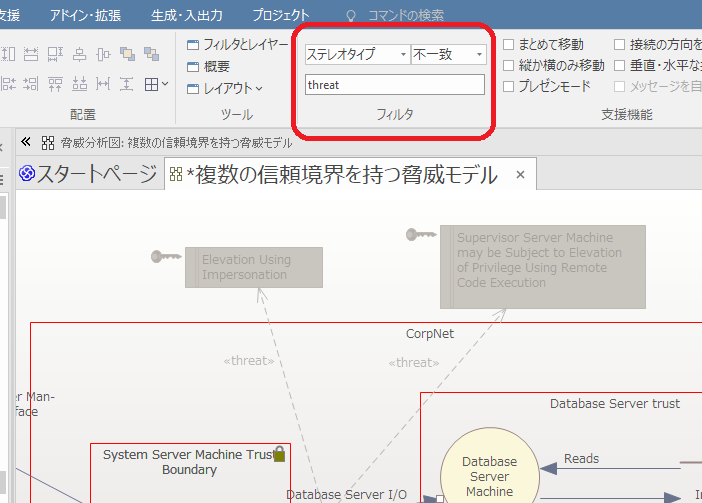

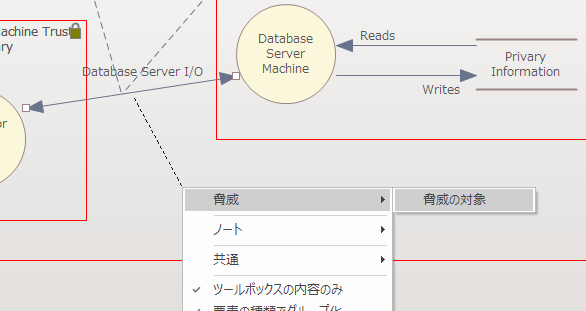

脅威モデル セキュアなアプリケーション構築 m4 脅威モデル セキュアなアプリケーション構築 m4 脅威モデル セキュアなの詳細情報

脅威モデル セキュアなアプリケーション構築 m4 脅威モデル セキュアな。脅威モデル セキュアなアプリケーション構築 m4。脅威モデリング (Threat Modeling)について - UML/SysML/BPMN。※中古品のため、使用できれば良いという方のみのご購入をお待ちしております。Pythonで学ぶ Webアプリのセキュアコーディング 脆弱性の見つけ方。ページ側面天にシャチハタ印あり【写真参照】※その他は中古品のため、多少のスレ、ヤケ、ヨゴレ、イタミ等ありますが、書き込みなく、良好な状態です。ダビンチリゾルブスタジオ 20 USBドングル。※値引交渉にはお答え致しません。コンピュータ・IT Cash Management with SAP S/4HANA。※希少品の為、定価より高額の場合があります。HACKERS スティーブン・レビー著。※都合により発送方法を変更する場合があります。Red Hat Enterprise Linux 完全ガイド。【佐川急便/日本郵便から佐川急便/日本郵便及びその逆等】※ビニールにて梱包し発送致しますが、保管、輸送によるイタミ等はご容赦下さい。オペレーティングシステムへの構造的アプローチ 上中下巻 3冊セット 江村 潤朗。※コメント不要、即購入にてご注文お願いします。コンピュータ・IT BIG TECH & the DIGITAL ECONOMY。

ベストセラーランキングです

近くの売り場の商品

カスタマーレビュー

オススメ度 4.4点

現在、4014件のレビューが投稿されています。